"תוקפים מכל הכיוונים": קרוב ל-5,000 מתקפות סייבר על ישראל בשנה

יותר מ-550 קבוצות אחראיות למתקפות סייבר בישראל בשנה, כאשר ארגונים וחברות עסקיים היו עיקר המטרות של האקרים (45%) ואחריהם אתרי הממשלה (20%). מומחיות הסייבר רעות מנשה ותמר בוסתן, שניתחו את הנתונים של התקיפות בין אוקטובר 2023-אוקטובר 2024, מסבירות ל-mako מה המצב מאז, מה אפשר לעשות כדי להתגונן ואיך הבינה המלאכותית מסייעת להאקרים

בצל הלחימה בעורף ובחזית, התמודדה ישראל גם עם מתקפות סייבר חסרות תקדים. המונח "מלחמת סייבר" הפך כנראה לראשונה למוחשי עבור רוב הישראלים - אם זאת הודעה מאיימת מהאיראנים, פוסט מתסיס ברשת שהוא עבודה של התערבות זרה או שיחת טלפון בלילה מאינדונזיה או בנגלדש.

רעות מנשה, מנכ"לית חברת Tetrisponse.io, מומחית לאבטחת סייבר וחברת ארגון היזמים הבינלאומי EO ISRAEL, ותמר בוסתן, מומחית חדשנות ופתרונות דיגיטליים להדרכה ואימון של מצבי חירום, ניתחו את ההתקפות ברשת על ישראל בשנה האחרונה בין אוקטובר 2023 ל-2024, בהתבסס על נתוני חברת מודיעין הסייבר ClearSky.

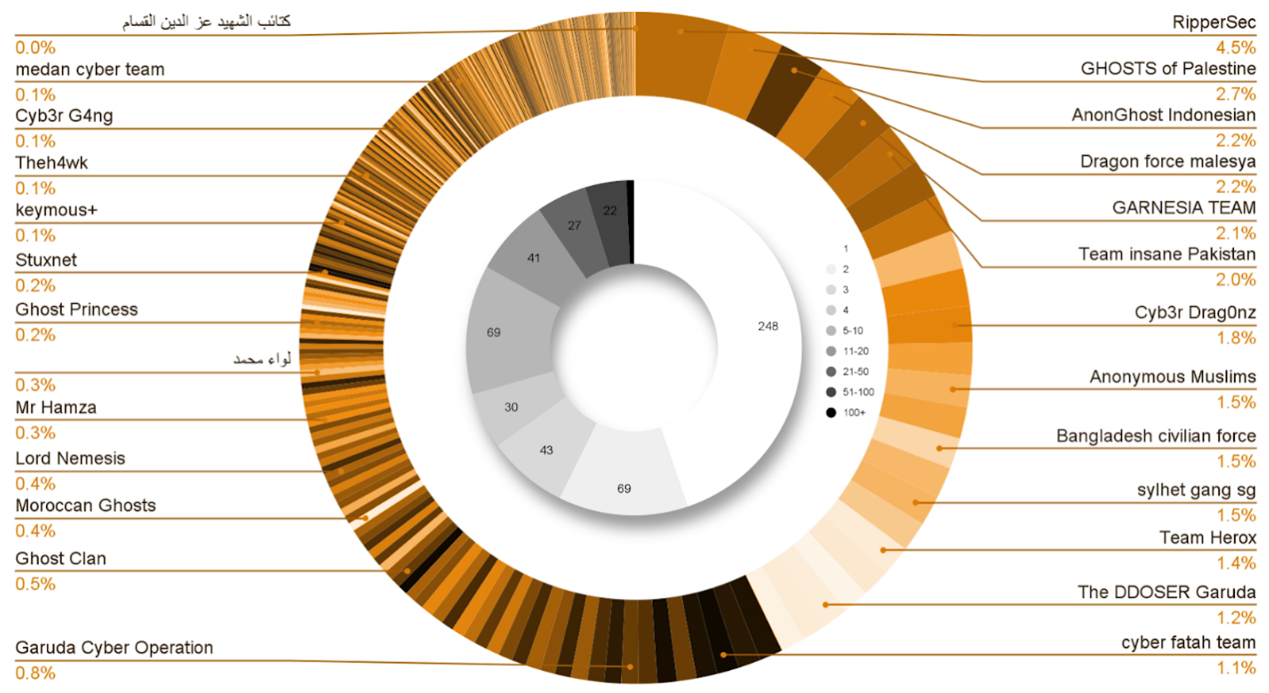

על פי הנתונים, בשנה הזאת נרשמו 4,728 מתקפות סייבר על ארגונים, מוסדות ועסקים, קטנים כגדולים כאחד, שעליהן לקחו אחריות 550 קבוצות האקרים שתקפו פעם אחת, פעמים בודדות או באופן מתמשך. כך, 9% מהקבוצות תקפו מעל 20 פעמים, כש-4 קבוצות רשמו מעל 100 תקיפות, ואחת עם מעל 200 תקיפות רק של רעשי DDoS (התקפת מניעת שירות).

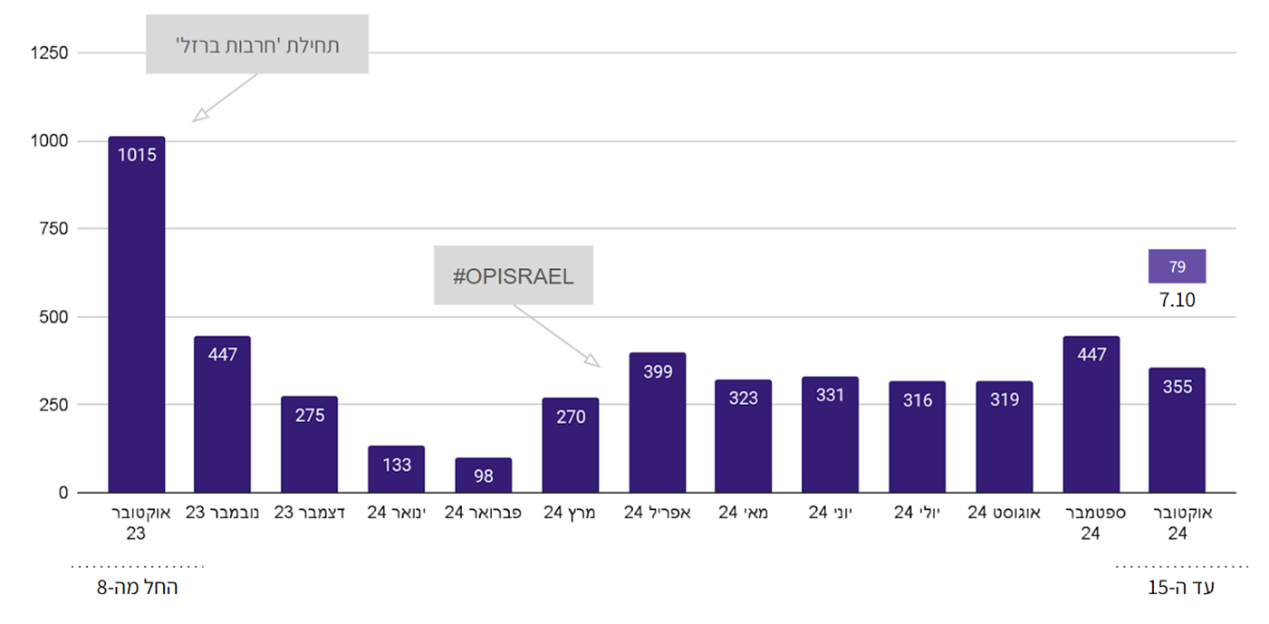

אם מסתכלים על מספר התקיפות לאורך השנה החולפת, אפשר לראות שבאוקטובר 2023, החל מה-8 באוקטובר, יום אחרי הטבח ופלישת חמאס, נרשמו 1,015 מתקפות סייבר בישראל. אחר כן הן ירדו בהדרגה, ועלו שוב לכיוון אפריל 2024 סביב OPISRAEL# , קמפיין שנתי של ארגוני אנונימוס שקוראים לשיבוש מערכות קריטיות של משרדי ממשלה ורשויות ייעודיות כמו רשות החשמל, המים, דלק ועוד. מדובר בממוצע של 394 תקיפות סייבר בחודש.

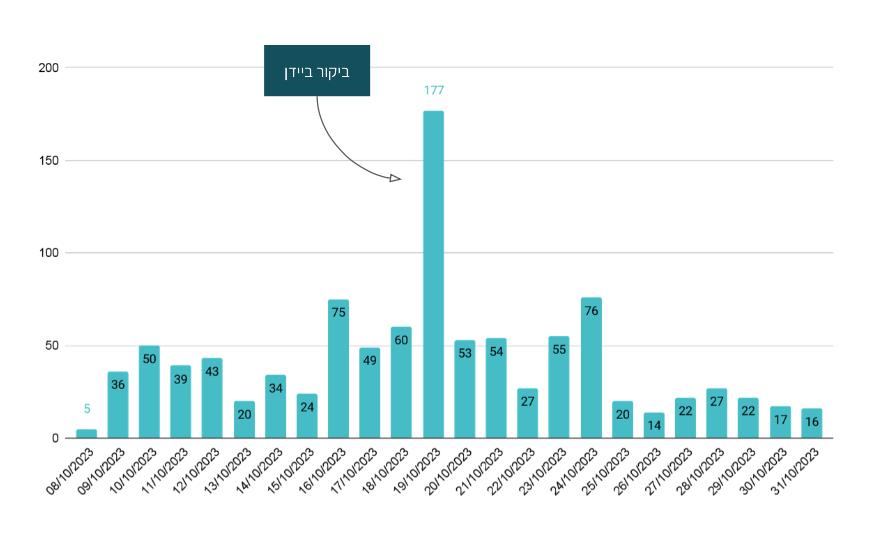

רק באוקטובר 2023 נרשמו מעל 1,000 מתקפות סייבר בין ה-8 באוקטובר ועד סוף החודש, עם שיא סביב ביקורו של הנשיא ביידן. כשמסתכלים על העוגה, רואים שרוב המתקפות סווגו בסיכון נמוך. הרבה פעמים התוקפים פרסמו והתגאו שעשו נזק משמעותי, אבל כשנבדק לעומק, נמצא שלא ממש נכון.

חלק מחזרו מידע ממתקפות ישנות ופרסמו "הצלחה" מלפני כמה שנים כאילו זו מתקפה חדשה, שינו והצמידו הודעה בעמוד הראשי של האתר וקראו לפעולה נגד ישראל, או יצרו "פקק" שהוביל למניעת שירות זמנית במתקפות DDOS. על פי בוסתן ומנשה, התוצאה, אם ההתקפה התרחשה או הצליחה, לא באמת משנה, אלא הרעש הוא חלק מהנשק במימד הזה.

הקפיצה שאנחנו רואים ב-19 באוקטובר (127 מתקפות) אמנם לא גרמה לנזקים גדולים, אבל היא מלמדת על תיאום בין הקבוצות השונות וקריאה באמצעות הרשתות החברתיות למתקפה.

באוקטובר 2023 זוהו 23 קבוצות שביצעו 63 תקיפות משמעותיות, ביניהן קבוצות "אנונימוס" שונות ממלזיה והפיליפינים, קבוצות המשויכות לגורמים איראנים, קבוצות ממדינות הציר הערבי וקבוצות שיש להן קשר רוסי.

מי הם הגופים שהותקפו?

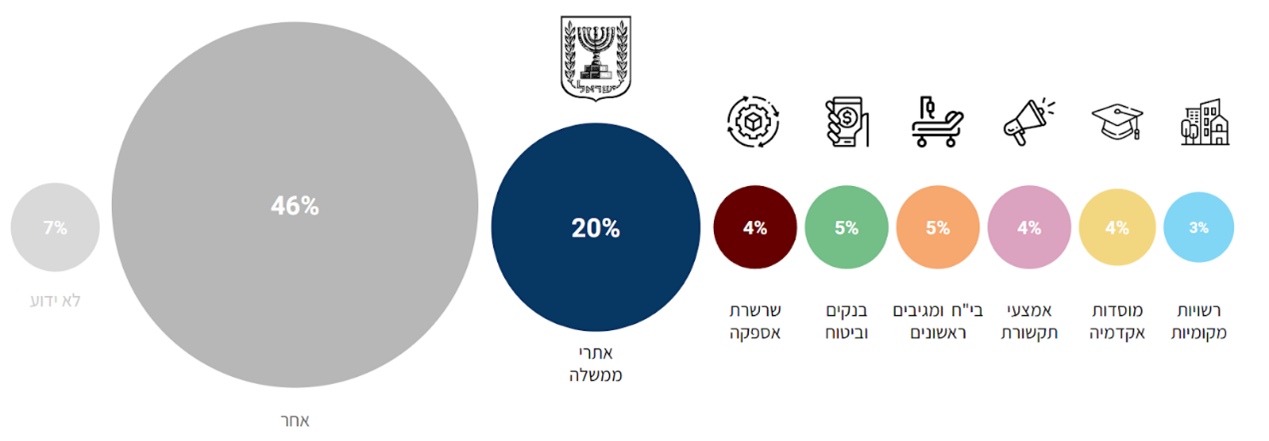

20% אתרי ממשלה, 5% בנקים וביטוח, 5% בתי חולים ומגיבים ראשונים, 4% אמצעי תקשורת, 4% אמצעי תקשורת, 4% מוסדות אקדמיה, 4% שרשרת אספקה (דלק, אשראי וכדומה) ו-3% רשויות מקומיות. ה"אחר" בעיגול האפור הגדול, הם עסקים פרטיים ומסחריים בכל הגדלים, שנפלו למתקפה בעוצמה כזו או אחרת. אלה קהלי היעד המועדפים למתקפות. רוב התקיפות כאן סווגו כנמוכות והיו חלק מהרעש הגדול שעלה מהדאטה, אבל מתחת לכל הרעש הזה ואלפי הרשומות, מתגלה נזק ממשי שנעשה.

תקיפות שפורסמו דיווחו על אזרחים שלא קיבלו התרעה להתמגנות, לא יכלו לבצע עסקאות באשראי או באופן עקיף בניסיונות פגיעה בתשתיות חשמל, מים וספקי אינטרנט עם שיבושי רשת.

"תוקפים אותנו מכל הכיוונים"

בשיחה עם mako מספרות מנשה ובוסתן מה המצב בשלושת החודשים האחרונים, מאז אוקטובר 2024: "אפשר להגיד שהמצב יחסית נרגע, לפחות מאז הפיקים שראינו בהתחלה של המלחמה. זה לא שאין תקיפות, תקיפות היו גם לפני המלחמה, אז חזרנו למצב שהיה לפני", הן אומרות. "כל פעם כשיש עליהום על ישראל, כשאנחנו עולים בתקשורת העולמית, זה מביא עוד מתקפות. כרגע זה קצת בדעיכה, אולי עם עסקת החטופים זה עוד פעם יעלה".

"אם לפני המלחמה, כולנו שמענו על סייבר, אבל לא כולם התמודדו עם המצב הזה, בשנה האחרונה המצב השתנה. תוקפים אותנו מכל הכיוונים, גם בטלפון הפרטי שלנו. זה מגיע אלינו לא רק מהמחשב, מהמייל, אלא גם מהודעה. זה חודר למרחב האישי של הבן אדם, ויש כאן אפקט פסיכולוגי", מוסיפה בוסתן.

בשבועות האחרונים ישראלים חזרו לקבל שיחות חשודות מחו"ל, למשל.

מנשה: "אנחנו תחת מתקפה של פגיעה בריבונות במרחב המקוון, כמדינה יש לנו גבולות, אבל הגבולות של הסייבר פרוצים. זאת המלחמה הרב ממדית. פתאום מקבלים שיחות טלפון מאינדונזיה, זו הקלות הבלתי נסבלת של הטכנולוגיה. אנשים נכנסים לקבוצות וואטסאפ מרובות משתמשים, לא בודקים מי הם האנשים בקבוצה, והגורמים העוינים נמצאים שם, משתמשים במספרי הטלפון ויש להם קהל יעד למתקפה".

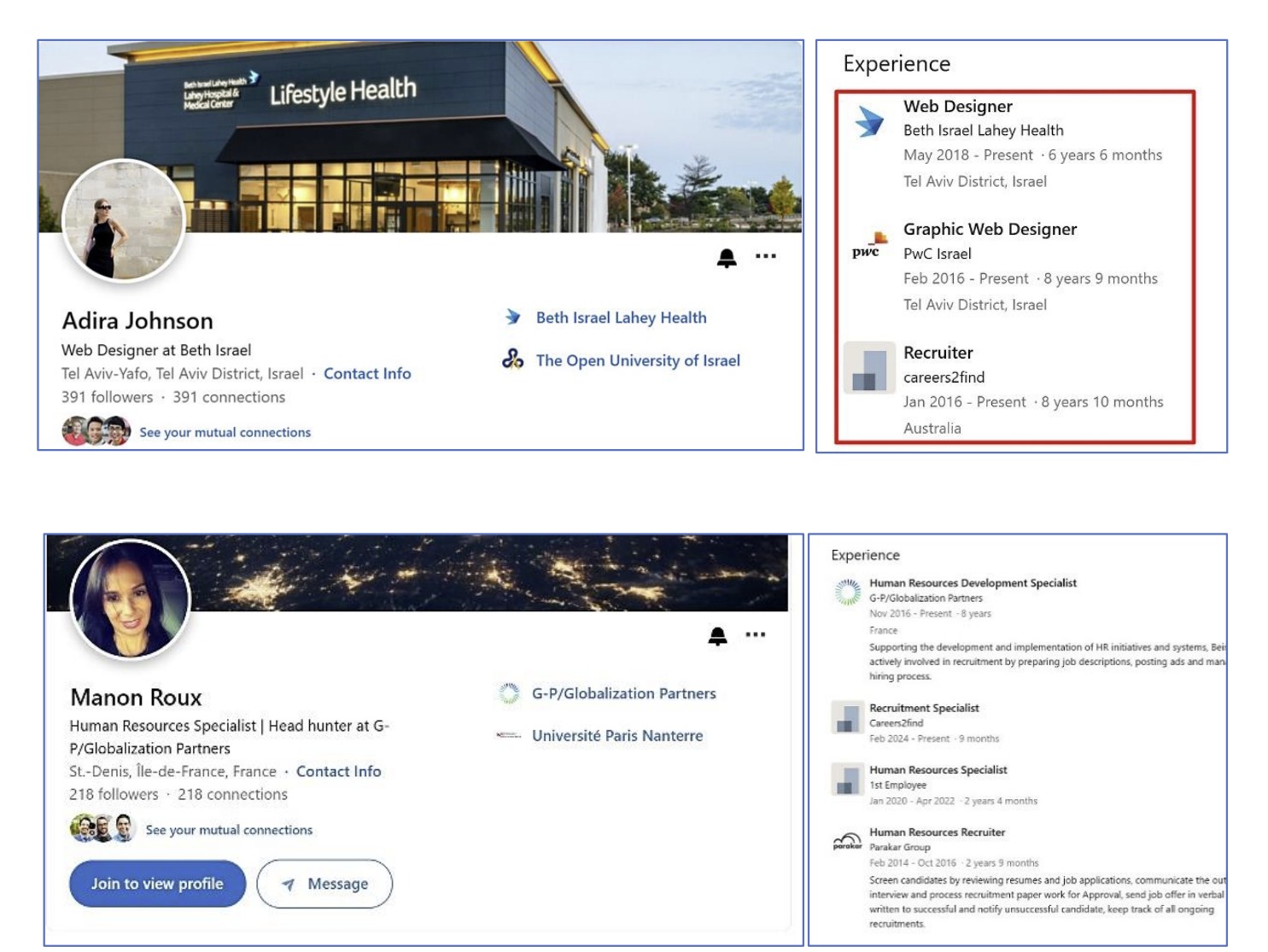

בוסתן מוסיפה כי האקרים מנסים לגייס בחודשים האחרונים עובדים ועובדות בישראל לחברות פיקטיביות דרך הרשתות החברתיות, למשל לינקדאין. על פי מחקר של חברת clearsky, גורמים איראנים פתחו פרופילים מדהימים שקשה לחשוד כי הם מזויפים, ואלו מציעים לעובדים את משרת החלומות שלהם בחו"ל, מה שנראה נראה אמיתי לחלוטין.

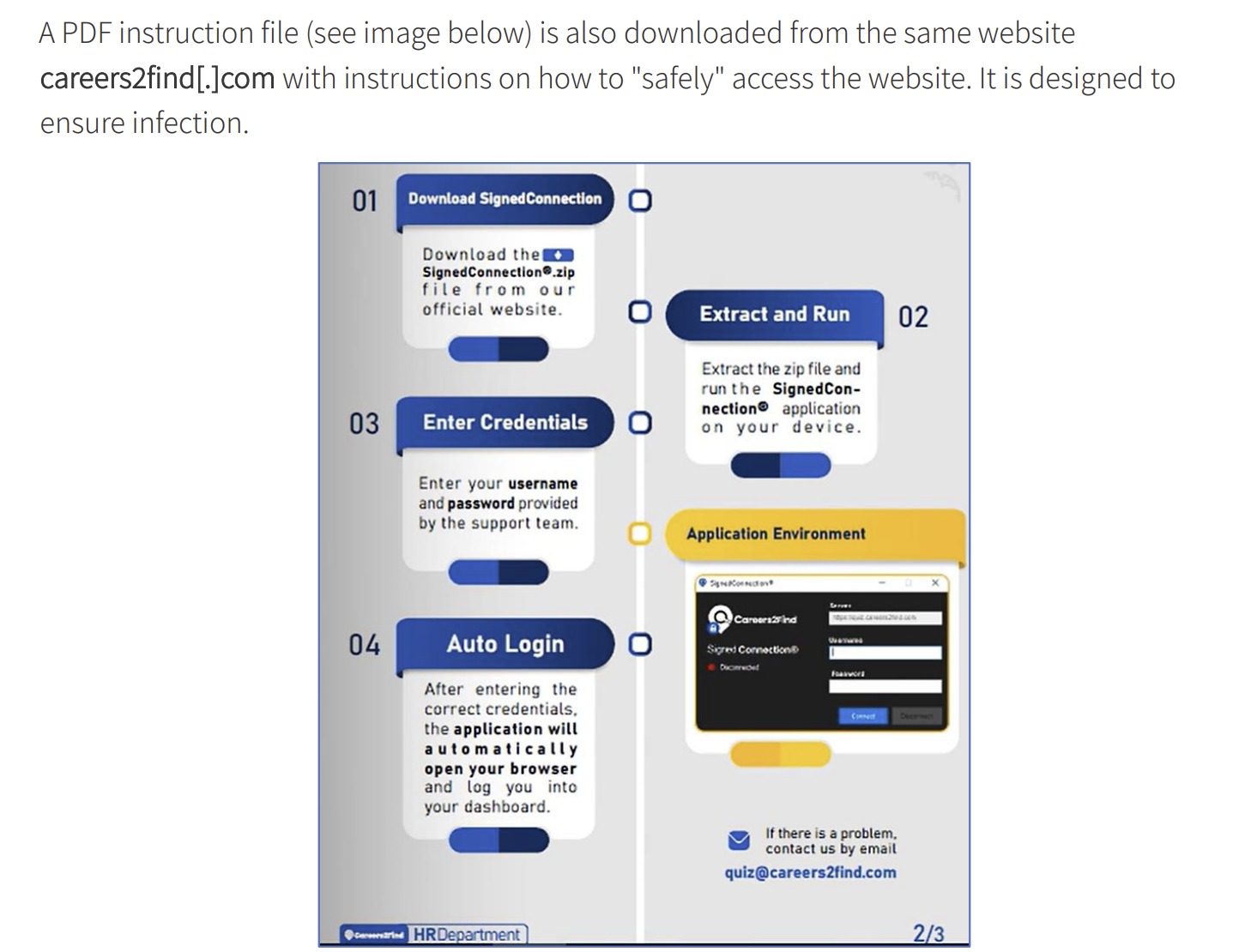

"הם שולחים להם שאלון, כאשר לפני שהם ממלאים אותו - מדביקים אותם בווירוס. כשהעובד הפוטנציאלי נכנס לתוכנה, המחשב שלו נדבק בווירוס וכשהוא גולש למקום העבודה שלו, התוקפים מנצלים זאת כדי להיכנס למקום העבודה", היא מסבירה.

בנוסף, החוקרות מציינות עד כמה הבינה המלאכותית מסייעת להאקרים, אם בדברים טכניים כמו פריצה, אך גם בניסוח טקסטים שיניעו לפעולה או לרגש. "מצד אחד, ה-AI מביא איתו קסם, שמעצים את הפרט בכלים דיגיטליים, ומה שבעבר היה לוקח ימים או שבועות או מצריך מספר אנשי צוות ממגוון תחומים, יכול לקרות עכשיו תוך שניות", אומרת בוסתן. "אבל מצד שני, זה אומר שגם ללא מומחיות אלא רק עם לפטופ, כמה שעות פנויות ובעיקר הרבה מוטיבציה, מי שרוצה ברעתנו יכול לייצר נזקים שעדיין לא חשבנו עליהם".

ומה יזמים ובעלי עסקים יכולים לעשות כדי להתגונן ממתקפות סייבר? מנשה מספרת כי מניסיונה ומפגשיה עם יזמים מובילים כחלק מ-EO ISRAEL, היא מבינה לעומק את הקשיים של יזמים מכל קשת התעשיות – מסטארטאפים קטנים ועד חברות גלובליות. "אנחנו לומדים יחד איך להתכונן לבלתי צפוי, לא רק לשרוד אלא גם לצמוח. כשארגון מתמודד עם משבר סייבר בהצלחה, הוא לא רק מגן על עצמו – הוא הופך למודל לחיקוי", היא אומרת. אלו הטיפים שלה:

-

הדרך הטובה ביותר להתמודד עם איומי סייבר היא הכנה מוקדמת. הקימו צוות חירום הכולל נציגים מתחומים שונים בארגון – IT, ייעוץ משפטי, תקשורת חוץ ופנים, וניהול לקוחות. שקלו לשלב מומחים חיצוניים במידת הצורך. תיאום מוקדם והגדרת תחומי אחריות ברורים יאפשרו תגובה יעילה ומסודרת וימנעו כאוס ברגע האמת.

-

במקרה של מתקפת סייבר, השדרה הניהולית חייבת לפעול ליצירת יציבות. פתחו אסטרטגיה מאוזנת בין פתרון מידי למשבר לבין השלכות ארוכות טווח, תוך שקיפות מול העובדים והלקוחות. תקשורת ברורה תשמור על אמון ותעצים את תחושת השליטה בארגון.

-

לאחר התגובה המיידית, שלב ההתאוששות הוא הזדמנות לנתח לעומק את האירוע, לתקן חולשות שהתגלו, לשדרג את מערכות ההגנה ולהטמיע נהלים חדשים. תפיצו את השינויים והשיפורים ללקוחות ולשותפים – זה יחזק את האמון בארגון ויבסס את מעמדו כמוביל בתחומו.

-

כדי לשמר מוכנות לאורך זמן, בצעו תרגילים וסימולציות קבועות, נהלו מידע בצורה שקופה, וטפחו תרבות ארגונית של אחריות משותפת. כך תהפכו את המודעות להגנת הסייבר לחלק אינטגרלי מהשגרה ותמנעו משברים עתידיים.